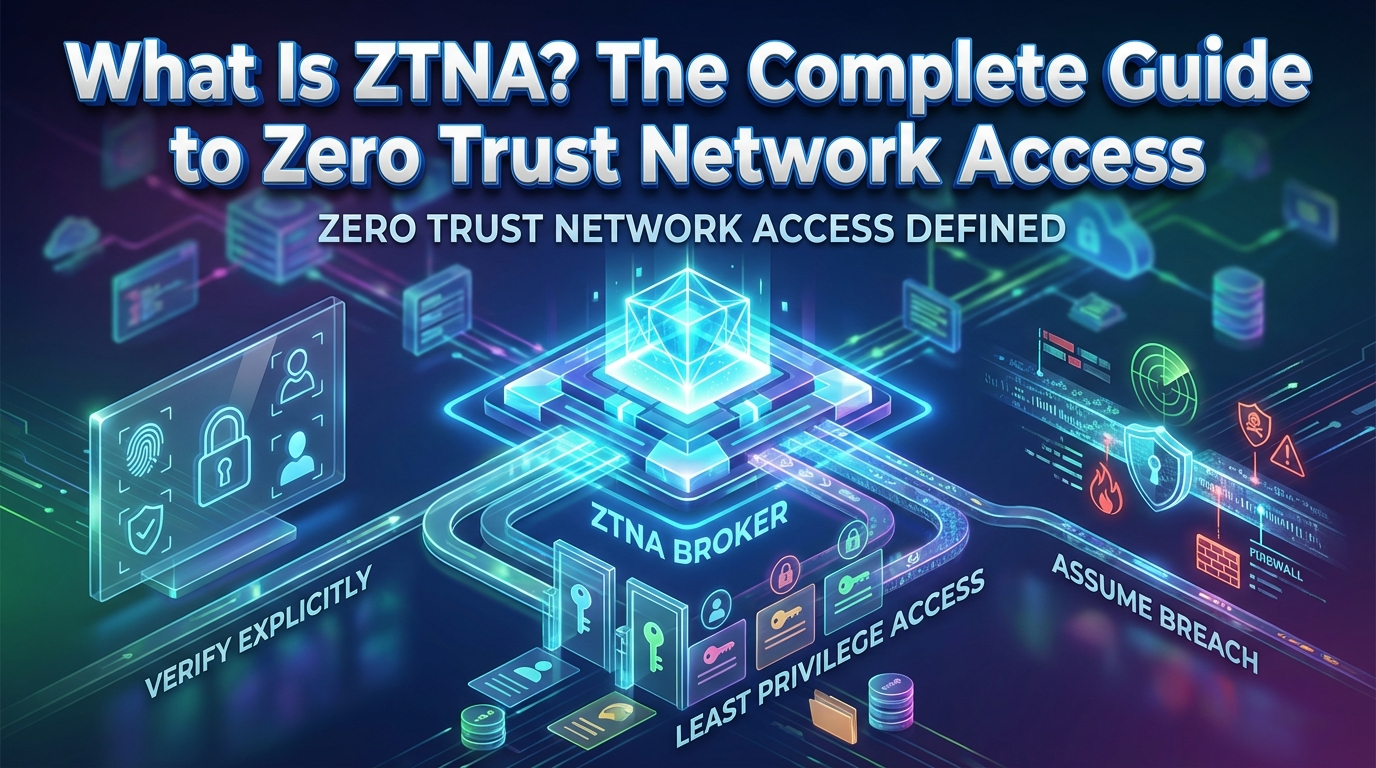

סיכום מהיר: ZTNA (Zero Trust Network Access) הוא מודל אבטחה שמחליף את הגישה המסורתית של "סמוך על מה שבפנים" בגישה של "לעולם אל תסמוך, תמיד תאמת". במקום VPN שנותן גישה רחבה לרשת, ZTNA מאמת כל משתמש, כל מכשיר וכל בקשת גישה – בכל רגע נתון. התוצאה: הקטנת משטחי תקיפה, הגנה על עבודה מרחוק, ועמידה ברגולציה.

מה זה ZTNA?

ZTNA – ראשי תיבות של Zero Trust Network Access (גישת רשת אפס אמון) – הוא מודל אבטחת מידע שמשנה מהיסוד את האופן שבו ארגונים מנהלים גישה למשאבים דיגיטליים.

העיקרון המנחה של ZTNA הוא פשוט אך מהפכני: "לעולם אל תסמוך, תמיד תאמת" (Never Trust, Always Verify).

בניגוד למודלי אבטחה מסורתיים שנותנים אמון אוטומטי למי שנמצא "בתוך" הרשת הארגונית, ZTNA מניח שכל בקשת גישה – בין אם היא מגיעה מתוך המשרד או מבית קפה בצד השני של העולם – היא חשודה עד שיוכח אחרת.

המודל הוגדר לראשונה במסמך NIST SP 800-207 (מכון התקנים הלאומי של ארה"ב, 2020), שקבע את עקרונות ארכיטקטורת אפס אמון כסטנדרט מוכר לאבטחת ארגונים.

הגדרה טכנית

ZTNA הוא פתרון טכנולוגי שמספק גישה מאובטחת, גמישה ומחולקת למקטעים (Segmented) ליישומים ומשאבים ארגוניים. הוא מבוסס על שלושה עקרונות מרכזיים:

- אימות מפורש (Explicit Verification): כל בקשת גישה עוברת אימות של זהות המשתמש, מצב אבטחת המכשיר, ונתוני הקשר נוספים.

- גישה עם הרשאות מינימליות (Least Privilege Access): כל משתמש מקבל גישה רק למה שהוא באמת צריך – לא יותר.

- הנחת הפרה (Assume Breach): המערכת מתוכננת מתוך הנחה שהפרה כבר התרחשה או עלולה להתרחש, ולכן מגבילה תנועה רוחבית ברשת.

למה ZTNA חשוב בעידן הנוכחי?

המעבר ל-ZTNA אינו רק טרנד טכנולוגי – הוא תגובה הכרחית לשינויים מהותיים בעולם העבודה ובנוף האיומים. הנה הסיבות המרכזיות:

1. העבודה ההיברידית הפכה לנורמה

לפי דוח של Gartner (2024), למעלה מ-60% מהעובדים בתחום הידע עובדים לפחות חלק מהשבוע מחוץ למשרד. המודל המסורתי של "חומה וחפיר" – שבו כל מה שבתוך הרשת הארגונית נחשב בטוח – פשוט לא רלוונטי יותר כשהעובדים מתחברים מהבית, מבתי קפה, ומ-Coworking spaces.

2. מתקפות סייבר הופכות מתוחכמות יותר

לפי דוח ההגנה הדיגיטלית של Microsoft (2024), מתקפות המבוססות על זהויות גנובות (Credential-based attacks) מהוות כ-80% מכלל ההפרות. כשתוקף משיג שם משתמש וסיסמה של עובד, ב-VPN מסורתי הוא מקבל גישה לרשת כולה. ב-ZTNA – הוא מקבל גישה למשאב אחד בלבד, ובתנאי שעובר אימות מתמשך.

3. המעבר לענן מחייב גישה חדשה

ארגונים מעבירים יותר ויותר יישומים ונתונים לענן – AWS, Azure, GCP ושירותי SaaS. כש-70% מהמשאבים כבר לא "בתוך" הרשת הארגונית, אין טעם להגן רק על ההיקף. ZTNA מאבטח את הגישה למשאב עצמו, ללא קשר למיקום הפיזי שלו.

4. דרישות רגולציה הולכות ומחמירות

תקנות כמו GDPR, HIPAA, PCI-DSS, ובישראל – חוק הגנת הפרטיות ותקנות אבטחת מידע – דורשות בקרת גישה מחמירה ותיעוד מלא. ZTNA מספק את שניהם כחלק אינהרנטי מהארכיטקטורה.

איך ZTNA עובד? – המנגנון המלא

כדי להבין את ZTNA, חשוב להבין את רכיבי הליבה שלו ואת תהליך הגישה מקצה לקצה:

שלב 1: בקשת גישה ואימות זהות

כשמשתמש מנסה לגשת למשאב ארגוני, הבקשה מועברת תחילה לנקודת אכיפת מדיניות (Policy Enforcement Point – PEP). המשתמש נדרש לאמת את זהותו באמצעות:

- אימות רב-גורמי (MFA): שילוב של סיסמה עם גורם נוסף – אפליקציית אימות, טביעת אצבע, מפתח פיזי (FIDO2) וכדומה.

- ניהול זהויות וגישה (IAM): מערכות כמו Azure AD, Okta או OneLogin מאמתות את זהות המשתמש מול מאגר הזהויות הארגוני.

שלב 2: בדיקת מצב אבטחת המכשיר (Device Posture)

במקביל לאימות הזהות, המערכת בודקת את תנוחת האבטחה (Security Posture) של המכשיר:

- האם מערכת ההפעלה מעודכנת?

- האם אנטי-וירוס פעיל ומעודכן?

- האם הדיסק מוצפן?

- האם המכשיר רשום בניהול (MDM)?

- האם אין תוכנות חשודות או פרצות ידועות?

שלב 3: הערכת הקשר (Context)

מנוע המדיניות מעריך גורמים הקשריים נוספים:

- מיקום גיאוגרפי – האם המשתמש מתחבר ממדינה חריגה?

- שעת הגישה – האם הגישה בשעות סבירות?

- סוג הרשת – האם החיבור דרך רשת מוכרת או Wi-Fi ציבורי?

- דפוס התנהגות – האם יש חריגה מדפוס ההתנהגות הרגיל?

שלב 4: החלטת גישה והענקת הרשאות

על סמך כל הנתונים הללו, מנוע המדיניות מקבל החלטה:

- אישור מלא – המשתמש מקבל גישה למשאב המבוקש בלבד.

- אישור חלקי – גישה מוגבלת (קריאה בלבד, למשל).

- בקשת אימות נוסף – דרישה לגורם אימות חזק יותר.

- חסימה – הבקשה נדחית ומתועדת.

שלב 5: ניטור מתמשך (Continuous Monitoring)

בניגוד ל-VPN שמאמת פעם אחת בחיבור, ZTNA מנטר באופן רציף את ההפעלה:

- אם מצב אבטחת המכשיר משתנה – הגישה מבוטלת.

- אם מזוהה התנהגות חריגה – נדרש אימות מחדש.

- כל פעולה מתועדת ב-Audit Log מלא.

נקודה חשובה: בניגוד ל-VPN שיוצר "מנהרה" לכל הרשת, ZTNA יוצר חיבור מוצפן ישירות למשאב הספציפי. המשתמש אף פעם לא "נכנס לרשת" – הוא מקבל גישה רק ליישום או למשאב שאושר עבורו.

ZTNA לעומת VPN – טבלת השוואה מלאה

אחת השאלות הנפוצות ביותר היא: מה ההבדל בין ZTNA לבין VPN מסורתי? הנה השוואה מפורטת:

פרמטר | VPN מסורתי | ZTNA |

מודל אמון | אמון מרגע החיבור – "בתוך = בטוח" | אפס אמון – אימות מתמשך בכל בקשה |

היקף הגישה | גישה רחבה לרשת כולה | גישה ממוקדת למשאב ספציפי בלבד |

אימות | פעם אחת בחיבור | רציף – לאורך כל ההפעלה |

תנועה רוחבית | תוקף יכול לנוע ברשת בחופשיות | חסימת תנועה רוחבית – כל משאב מבודד |

חשיפה לאינטרנט | שרת VPN חשוף עם IP ציבורי | המשאבים נסתרים – אין חשיפה ישירה |

חוויית משתמש | לעיתים איטי, מורגש כ"שכבה נוספת" | גישה ישירה ומהירה – שקוף למשתמש |

מדרגיות | קשה להרחבה – צווארי בקבוק | גמיש ומותאם לענן – מדרגי בקלות |

עלויות | חומרה ייעודית + רישיונות + תחזוקה | בדרך כלל SaaS – עלות צפויה ונמוכה יותר |

תאימות לענן | מוגבל – מתאים בעיקר למשאבים מקומיים | נולד לענן – תומך בהיברידי ומולטי-קלאוד |

עמידה ברגולציה | מסלולי ביקורת מוגבלים | Audit trail מלא, תאימות מובנית |

מתי VPN עדיין רלוונטי?

חשוב לציין: ZTNA לא בהכרח מחליף VPN באופן מוחלט. ישנם מקרים שבהם VPN עדיין שימושי – למשל, גישה לרשת שלמה עבור צוותי IT שמבצעים תחזוקה, או בסביבות Legacy שלא תומכות באינטגרציה מודרנית. הגישה המומלצת היא שילוב הדרגתי – התחלה עם ZTNA ליישומים קריטיים, והרחבה הדרגתית עד להחלפה מלאה של ה-VPN.

ZTNA לעומת מודלי אבטחה מסורתיים

מעבר להשוואה עם VPN, חשוב להבין את ההבדל הפילוסופי בין ZTNA לגישת האבטחה המסורתית:

מודל "חומה וחפיר" (Castle and Moat)

הגישה המסורתית מניחה שאם הצלחת "לעבור את החפיר" (חומת אש, VPN), אתה מהימן. הבעיה: ברגע שתוקף חודר – הוא יכול לנוע בחופשיות.

מודל ZTNA – "כל דלת נעולה"

ב-ZTNA, גם אם תוקף מצליח לחדור לרשת, כל משאב הוא "דלת נעולה" בפני עצמו. הגישה ליישום אחד לא מעניקה גישה לשום יישום אחר.

ההבדלים המרכזיים:

- סטטי vs. דינמי: אבטחה מסורתית מבוססת על כללים קבועים. ZTNA מתאים את ההחלטות בזמן אמת על סמך הקשר משתנה.

- היקפי vs. ממוקד-זהות: אבטחה מסורתית מגנה על "המקום". ZTNA מגן על "הגישה" – בהתבסס על מי אתה, לא איפה אתה.

- אמון מובנה vs. אמון שנרכש: מסורתי – אמון אוטומטי לאחר אימות ראשוני. ZTNA – אמון נבנה מחדש בכל בקשה.

היתרונות של ZTNA

1. צמצום משטח התקיפה

ZTNA לא חושף את הרשת הארגונית לאינטרנט. המשאבים "בלתי נראים" לתוקפים פוטנציאליים – אין כתובת IP ציבורית, אין פורט פתוח, אין מה לסרוק. שטח התקיפה מצטמצם באופן דרמטי.

2. חסימת תנועה רוחבית

אחד היתרונות הקריטיים ביותר: גם אם תוקף מצליח לפגוע בחשבון או במכשיר אחד, הוא לא יכול לנוע לשאר הרשת. ה-Micro-Segmentation מבטיח שכל משאב מבודד, וההשפעה של הפרה מוגבלת למינימום.

3. הגנה מפני איומים פנימיים (Insider Threats)

בזכות מודל ההרשאות המינימליות, גם עובד עם כוונות זדוניות מוגבל רק למשאבים שהוא אמור לגשת אליהם. המערכת גם מזהה התנהגות חריגה – למשל, עובד שפתאום מנסה לגשת לנתונים שלא קשורים לתפקידו.

4. חוויית משתמש משופרת

בניגוד ל-VPN שנתפס כמסורבל ואיטי, ZTNA מספק גישה ישירה ומהירה ליישומים. אין צורך "להתחבר ל-VPN" – המשתמש פשוט פותח את האפליקציה, והאימות קורה ברקע. זה מוביל ל:

- ירידה בהשהיה (Latency)

- שיפור בביצועי יישומים

- חוויה שקופה ואינטואיטיבית

5. מדרגיות ללא מגבלות

ZTNA מבוסס ענן, ולכן מדרגי באופן טבעי. אין צורך בהוספת חומרה, רישיונות VPN, או הקמת תשתית שרידה גיאוגרפית. הארגון גדל – הפתרון גדל איתו.

6. נראות ובקרה מלאה

ZTNA מספק תצוגה מרכזית של כל בקשות הגישה, ניסיונות חיבור, והתנהגות משתמשים. זה כולל:

- Audit logs מלאים לכל פעולה

- ניטור בזמן אמת

- התראות על אנומליות

- דוחות תאימות אוטומטיים

7. עמידה ברגולציה

בקרות הגישה הפרטניות של ZTNA מספקות נתיב ביקורת ברור שמאפשר לארגונים להוכיח עמידה בתקנים כמו GDPR, HIPAA, PCI-DSS, SOC 2, ותקן 27001 ISO.

8. חיסכון בעלויות

מחקרים מראים שארגונים שעוברים ל-ZTNA חוסכים בממוצע 30%-50% לעומת תחזוקת תשתית VPN מורכבת, כולל:

- ביטול עלויות חומרת VPN

- הפחתת רוחב פס נדרש

- צמצום זמן ניהול ותחזוקה

- הורדת סיכון (ועלות) של הפרות

מי צריך ZTNA?

ארגוני Enterprise

ארגונים גדולים עם רשתות מורכבות, נקודות קצה מרובות ואלפי משתמשים – מרוויחים הכי הרבה מ-ZTNA. המיקרו-פילוח מאפשר שליטה פרטנית שלא הייתה אפשרית עם VPN.

ארגונים עם כוח עבודה היברידי / מרוחק

כל ארגון שמאפשר עבודה מהבית או מרחוק חייב פתרון גישה מאובטח. ZTNA מספק גישה מאובטחת מכל מקום בעולם, ללא התלות ב-VPN Gateway ממוקם.

סביבות BYOD (Bring Your Own Device)

כשעובדים משתמשים במכשירים אישיים, ZTNA מאפשר לאכוף מדיניות אבטחה על סמך מצב אבטחת המכשיר – גם אם הוא לא בבעלות הארגון.

ארגונים בענן ומולטי-קלאוד

ארגונים שמפעילים יישומים ב-AWS, Azure, GCP או שירותי SaaS צריכים פתרון שמאבטח גישה ללא קשר למיקום המשאב. ZTNA תוכנן בדיוק לזה.

תעשיות בפיקוח גבוה

סקטורים כמו פיננסים, בריאות, ביטחון וממשל – שכפופים לרגולציה מחמירה – מפיקים ערך מיוחד מבקרות הגישה המפורטות ומסלולי הביקורת של ZTNA.

ספקי שירותים מנוהלים (MSP/MSSP)

ספקי שירותי IT ואבטחת מידע יכולים להציע ZTNA כשירות ללקוחותיהם, ולנהל מדיניות גישה מרכזית עבור מספר ארגונים.

עקרונות הליבה של ארכיטקטורת ZTNA

מיקרו-פילוח (Micro-Segmentation)

במקום רשת "שטוחה" שבה כולם רואים את כולם, ZTNA מחלק את הרשת למקטעים קטנים ומבודדים. כל מקטע מכיל יישום או משאב ספציפי, עם בקרות גישה עצמאיות.

דוגמה מעשית: עובד במחלקת שיווק מקבל גישה ל-CRM ולמערכת ניהול התוכן, אבל לא יכול לגשת למערכת הפיננסית או לשרת הפיתוח – גם אם כולם באותה רשת פיזית.

אימות רציף (Continuous Authentication)

בניגוד לאימות חד-פעמי של VPN, ZTNA מבצע אימות מתמשך:

- בדיקה שוטפת של מצב אבטחת המכשיר

- ניטור דפוסי התנהגות

- הערכת סיכון דינמית

- ביטול אוטומטי של גישה כשמזוהה חריגה

גישה ברמת יישום (Application-Level Access)

ZTNA לא מעניק "גישה לרשת" – הוא מעניק גישה ליישום ספציפי. המשתמש מתחבר ישירות לאפליקציה דרך מנהרה מוצפנת, מבלי שיהיה לו נראות או גישה לשום דבר אחר ברשת.

הצפנה מקצה לקצה

כל התקשורת בין המשתמש למשאב מוצפנת ב-TLS 1.3 או מנהרה מוצפנת ייעודית, מה שמגן מפני האזנות ומתקפות Man-in-the-Middle.

מנוע מדיניות מרכזי (Policy Engine)

כל החלטות הגישה מתקבלות על ידי מנוע מדיניות מרכזי שמעריך בזמן אמת:

- זהות המשתמש (מי?)

- מצב אבטחת המכשיר (ממה?)

- סוג המשאב המבוקש (למה?)

- הקשר – מיקום, זמן, רשת (באילו נסיבות?)

- רמת הרגישות של המידע (מה הסיכון?)

ZTNA ו-SASE – הקשר ביניהם

מה זה SASE?

SASE (Secure Access Service Edge) הוא מסגרת אבטחה רחבה יותר שמשלבת שירותי רשת ואבטחה במודל מאוחד ומבוסס ענן. SASE כולל:

- ZTNA – גישת רשת אפס אמון

- SWG (Secure Web Gateway) – סינון גישה לאינטרנט

- CASB (Cloud Access Security Broker) – אבטחת גישה ליישומי SaaS

- FWaaS (Firewall as a Service) – חומת אש בענן

- SD-WAN – רשת מרחבית מוגדרת בתוכנה

הקשר בין ZTNA ל-SASE

ZTNA הוא רכיב מפתח בתוך ארכיטקטורת SASE. אפשר לחשוב על זה כך: SASE הוא ה"מטריה" – ו-ZTNA הוא אחד המנגנונים המרכזיים תחתיה. בעוד ש-ZTNA מתמקד בבקרת גישה, SASE מספק הגנה מקיפה מקצה לקצה שכוללת גם הגנת אינטרנט, אבטחת ענן ואופטימיזציית רשת.

מתי ZTNA מספיק ומתי צריך SASE?

- ZTNA בלבד: מתאים לארגונים שהבעיה המרכזית שלהם היא החלפת VPN ואבטחת גישה מרחוק.

- SASE מלא: מתאים לארגונים שרוצים פתרון כולל – אבטחת גישה, הגנת אינטרנט, אבטחת SaaS ואופטימיזציית רשת – הכל כשירות ענן מאוחד.

פתרונות ZTNA מובילים בשוק

Zscaler Private Access (ZPA)

פתרון ZTNA מבוסס ענן מבית Zscaler, מוביל ב-Magic Quadrant של Gartner ל-SSE. מחבר משתמשים ליישומים מורשים באופן דינמי, מבלי לחשוף את היישומים לאינטרנט. כולל מנוע מדיניות מתקדם עם AI לזיהוי אנומליות.

Palo Alto Networks Prisma Access

פלטפורמת אבטחה עננית מבית Palo Alto הכוללת יכולות ZTNA 2.0 מתקדמות. מספקת גישה מאובטחת ליישומים, נתונים ולאינטרנט, עם שילוב מניעת איומים מובנית ובדיקת תוכן בזמן אמת.

Cisco Secure Access (SASE)

ארכיטקטורת SASE של Cisco שמשלבת ZTNA עם יכולות SD-WAN בפלטפורמה מקורית בענן. מתאים במיוחד לארגונים עם תשתית Cisco קיימת, ומציע אינטגרציה הדוקה עם Duo ל-MFA.

Microsoft Entra Private Access

פתרון ZTNA ממוקד-זהות מבית Microsoft שמחליף VPN מסורתי. מאפשר הרחבה של מדיניות Conditional Access לכל המשאבים הפרטיים, כולל SSO ו-MFA מובנים, עם שילוב טבעי בסביבת Microsoft 365.

Fortinet FortiSASE

פתרון SASE הכולל ZTNA אוניברסלי מבית Fortinet. ייחודי בכך שניתן ליישם ZTNA גם דרך התקני FortiGate קיימים (NGFW), מה שמאפשר מעבר הדרגתי ללא החלפה מלאה של תשתית.

Cloudflare Access

פתרון ZTNA מבוסס רשת CDN גלובלית של Cloudflare. מציע גישה מאובטחת ליישומים ללא צורך ב-VPN, עם ביצועים גבוהים בזכות רשת הקצה המבוזרת ברחבי העולם.

Okta Zero Trust Access

פתרון ZTNA כחלק מפלטפורמת ניהול הזהויות (IAM) של Okta. מספק אינטגרציה חלקה עם אלפי יישומי SaaS, עם מנוע מדיניות מבוסס-זהות מתקדם.

💡 טיפ לבחירת פתרון: אין פתרון "אחד שמתאים לכולם". הבחירה תלויה בגורמים כמו: גודל הארגון, תשתית קיימת, סביבת ענן, תקציב, וצרכי תאימות. מומלץ לבצע POC (Proof of Concept) עם 2-3 ספקים לפני החלטה סופית.

כיצד ליישם ZTNA בארגון – מדריך שלב אחר שלב

שלב 1: מיפוי המצב הקיים (Discovery)

לפני שמתחילים, צריך להבין מה יש:

- מיפוי יישומים: רשימת כל היישומים שהמשתמשים ניגשים אליהם (On-Prem, Cloud, SaaS).

- מיפוי משתמשים: מי ניגש למה? מאיפה? באילו מכשירים?

- מיפוי זרימות תעבורה: איך נתונים נעים ברשת?

- זיהוי נכסים קריטיים: מה הנתונים הרגישים ביותר שצריכים הגנה עדיפה?

שלב 2: הגדרת מדיניות גישה (Policy Design)

עיצוב מדיניות גישה על סמך:

- תפקידים (Role-Based Access Control): מי צריך גישה למה על סמך תפקידו.

- רמת סיכון: בקרות מחמירות יותר למשאבים רגישים.

- תנאי הקשר: מדיניות שמשתנה בהתאם למיקום, מכשיר, רשת וזמן.

שלב 3: פיילוט (Pilot)

התחילו קטן:

- בחרו קבוצת משתמשים קטנה (50-100 משתמשים).

- בחרו 2-3 יישומים קריטיים ליישום ראשוני.

- הפעילו במצב ניטור (Monitor Mode) לפני אכיפה מלאה.

- אספו משוב ממשתמשים ותקנו בעיות.

שלב 4: פריסה הדרגתית (Gradual Rollout)

הרחיבו בהדרגה:

- הוסיפו יישומים נוספים.

- הרחיבו לקבוצות משתמשים נוספות.

- העבירו את ה-VPN למצב "גיבוי" ובמקביל הגדילו את ZTNA.

- ודאו שחוויית המשתמש נשמרת.

שלב 5: אופטימיזציה ומעקב

- נתחו את נתוני הניטור.

- שפרו מדיניות גישה על סמך דפוסים אמיתיים.

- הטמיעו אוטומציה – תגובה אוטומטית לאנומליות.

- בצעו סקר אבטחה תקופתי.

אתגרים ביישום ZTNA

כמו כל שינוי טכנולוגי, יישום ZTNA מגיע עם אתגרים שחשוב להכיר:

1. אינטגרציה עם מערכות Legacy

מערכות ישנות שלא תוכננו לאימות מודרני עלולות להקשות על יישום ZTNA. הפתרון: שימוש ב-Agent/Connector שמתווך בין מערכת ה-ZTNA למערכות הישנות, או יישום הדרגתי שמתחיל מיישומים מודרניים.

2. שינוי תרבותי ואימוץ משתמשים

עובדים שרגילים ל-VPN "שעובד" עלולים להתנגד לשינוי. הפתרון: הדרכה, תקשורת ברורה על היתרונות, ובחירת פתרון עם חוויית משתמש חלקה.

3. מורכבות ניהול מדיניות

ניהול הרשאות פרטניות לאלפי משתמשים ומאות יישומים יכול להיות מורכב. הפתרון: שימוש ב-RBAC (Role-Based Access Control), אוטומציה של הרשאות, ושילוב עם מערכות HR לעדכון אוטומטי.

4. השפעה אפשרית על ביצועים

בחלק מהפתרונות, שכבת האימות הנוספת עלולה ליצור השהיה. הפתרון: בחירת פתרון עם נקודות נוכחות (PoP) קרובות גיאוגרפית, ושימוש ב-CDN משולב.

5. עלות מעבר ראשונית

למרות שלטווח הארוך ZTNA חוסך כסף, עלות ההטמעה הראשונית יכולה להיות משמעותית. הפתרון: גישה הדרגתית שמפזרת את ההשקעה לאורך זמן, ו-ROI Calculator שמוכיח את החיסכון.

מגמות עתידיות ב-ZTNA

ZTNA 2.0 – הדור הבא

הדור הבא של ZTNA (שמוביל בעיקר Palo Alto Networks) מוסיף:

- בדיקת תוכן בזמן אמת – לא רק מי ניגש, אלא מה עובר בתקשורת.

- הגנה מתמשכת – גם לאחר שהגישה אושרה.

- כיסוי לכל היישומים – לא רק Web, אלא גם SSH, RDP, ופרוטוקולים נוספים.

שילוב AI ו-Machine Learning

מנועי ZTNA מתקדמים משתמשים ב-AI כדי:

- לזהות דפוסי התנהגות חריגים בזמן אמת.

- להתאים אוטומטית את רמת הסיכון.

- לחזות איומים לפני שהם מתממשים.

- להמליץ על שינויי מדיניות.

ZTNA for IoT

עם ריבוי מכשירי IoT בארגונים (מצלמות, חיישנים, מערכות בקרה), ZTNA מתרחב לכסות גם מכשירים ללא משתמש אנושי – עם אימות ובקרה ברמת המכשיר.

אחוד עם SASE

המגמה ברורה: ZTNA הופך לרכיב בלתי נפרד מ-SASE. לפי Gartner, עד 2026, למעלה מ-60% מהארגונים יאמצו ארכיטקטורת SASE כוללת, כאשר ZTNA הוא הבסיס.

שאלות נפוצות

מה ההבדל בין ZTNA ל-Zero Trust?

Zero Trust הוא פילוסופיית אבטחה כללית – גישה שאומרת "לעולם אל תסמוך, תמיד תאמת". ZTNA הוא יישום ספציפי של פילוסופיה זו בתחום גישת הרשת. כלומר, Zero Trust הוא הרעיון, ו-ZTNA הוא הכלי שמממש אותו בהקשר של גישה למשאבים.

האם ZTNA מחליף חומת אש ו-VPN?

לא בהכרח. ZTNA משלים אמצעי אבטחה קיימים. חומת אש עדיין רלוונטית להגנה על היקף הרשת, ו-VPN עשוי להישאר לשימושים מסוימים. עם זאת, לאורך זמן, ZTNA צפוי להחליף את ה-VPN כפתרון הגישה המרכזי ברוב הארגונים.

כמה זמן לוקח ליישם ZTNA?

תלוי בגודל הארגון ובמורכבות: פיילוט – 2-4 שבועות. פריסה מלאה – 3-12 חודשים בהתאם למספר היישומים, המשתמשים, ורמת האינטגרציה הנדרשת.

האם ZTNA מתאים לארגונים קטנים?

בהחלט. פתרונות ZTNA מבוססי ענן (כמו Cloudflare Access או Zscaler ZPA) מציעים תוכניות שמתאימות גם לארגונים קטנים ובינוניים, עם עלות חודשית צפויה ופריסה פשוטה.

כיצד ZTNA עוזר בעמידה ברגולציה?

ZTNA מספק: בקרות גישה פרטניות מתועדות, מסלולי ביקורת מלאים (Audit Trail), ניטור רציף, ואכיפת מדיניות אוטומטית. כל אלה הם דרישות מרכזיות בתקנים כמו GDPR, HIPAA, PCI-DSS, ותקני ISO.

מה ההבדל בין ZTNA ל-SDP?

SDP (Software Defined Perimeter) הוא מונח קרוב שמתאר גבול רשת מוגדר בתוכנה. ZTNA ו-SDP חולקים עקרונות דומים, אבל ZTNA הוא מושג רחב יותר שכולל גם מנועי מדיניות, הערכת סיכון דינמית, ושילוב עם IAM – מעבר ליצירת גבול בלבד.

האם ZTNA משפיע על ביצועי היישומים?

בדרך כלל ZTNA משפר ביצועים לעומת VPN, כי הגישה היא ישירה ליישום ולא דרך צוואר בקבוק מרכזי. עם זאת, בחלק מהפתרונות, שכבת האימות עלולה להוסיף מילישניות בודדות – בלתי מורגשות לרוב המשתמשים.

מה קורה אם שירות ה-ZTNA בענן נופל?

ספקי ZTNA מובילים מציעים SLA של 99.99% ומעלה, עם נקודות נוכחות מבוזרות גלובלית. מומלץ גם להכין תוכנית Fallback – למשל, VPN חירום לגישה קריטית במקרה של כשל.

האם ZTNA תומך גם ביישומים שאינם Web?

כן. פתרונות ZTNA מתקדמים תומכים ב-כל סוג יישום: Web, SSH, RDP, VoIP, בסיסי נתונים, וגם פרוטוקולים Legacy כמו AS400 – חלקם דרך Agent וחלקם דרך פורטל אגנוסטי.

מה העלות הצפויה של יישום ZTNA?

העלות משתנה מאוד: פתרונות ענן מתחילים מכ-$5-15 למשתמש לחודש. פתרונות Enterprise מורכבים יכולים להגיע ל-$30-50+ למשתמש. יש לקחת בחשבון גם עלויות הטמעה, הדרכה, ואינטגרציה.

סיכום

ZTNA אינו רק "עוד טכנולוגיה" – הוא שינוי פרדיגמה באופן שבו ארגונים חושבים על אבטחת גישה. המעבר מ"סמוך על מי שבפנים" ל"אמת כל בקשה" הוא הכרחי בעולם שבו:

- העובדים נמצאים בכל מקום

- המשאבים מפוזרים בין ענן למקומי

- התוקפים מתוחכמים מתמיד

- הרגולציה מחמירה

השורה התחתונה: ארגונים שיאמצו ZTNA היום יהיו מוגנים יותר, גמישים יותר, וחסכוניים יותר מאלה שיידבקו במודלים מסורתיים. המעבר לא חייב להיות "Big Bang" – גישה הדרגתית שמתחילה מיישומים קריטיים היא הדרך הנכונה עבור רוב הארגונים.